|

Sehr geehrter Interessent,

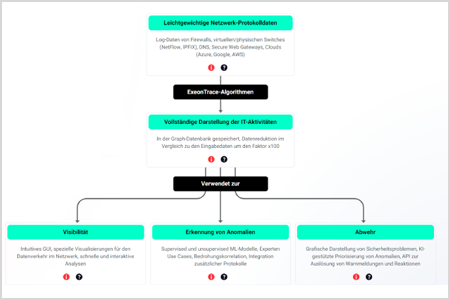

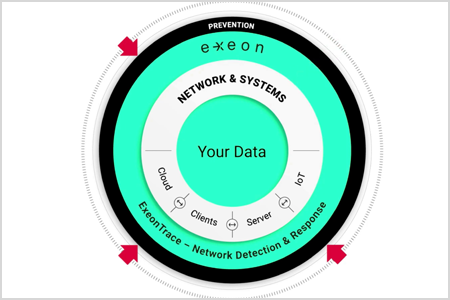

ExeonTrace sammelt, korreliert und analysiert Netzwerkprotokoll- und Logdaten sowie Datenpakete aus der In unserer, für Sie kostenlosen, Network Detection and Response-Reihe zeigen wir Ihnen anhand von praxisnahen Beispielen Wege und Möglichkeiten auf, wie Sie bei unterschiedlichen Problemstellungen in IT, IoT und OT zuverlässig Anomalien und somit potentielle Sicherheitslücken erkennen können. Nachfolgende Themen haben wir dabei jeweils in den Mittelpunkt gestellt:

16.06.2023 - 11:00 Uhr Erkennen und visualisieren von Cyber-Angriffen im Netzwerk

07.07.2023 - 10:00 Uhr Identifizierung von Angriffen im OT-Umfeld

28.07.2023 - 10:00 Uhr Der Mehrwert und Grenzen von Machine Learning für die Cyber-Security

Ihr David Baum |

|

Über uns Kunden Kontakt Zertifizierungen Altgeräte Impressum AGB Datenschutz Blog Aktuelles Veranstaltungen Webmeeting Vorträge |

Lösungen Fehlersuche Management Security SLM Testing Wireless Projekte Projekte Übersicht |

Dienstleistungen GeNiAnalyze GeNiManage GeNiRent GeNiSupport Dienstleistungskatalog Schulungen GeNiEducate Schulungstermine |

Produkte Produktkatalog Herstellerkatalog Teststellung |

Newsletter abonnieren Mehrmals im Jahr erscheint der NETCOR-Newsletter. Mit diesem Newsletter informieren wir Sie regelmäßig über aktuelle Tendenzen und NETCOR Veranstaltungen. |

+49 4181 9092-01

+49 4181 9092-01